什么是SQL注入?

SQL注入是一种代码注入技术,也是最危险的Web应用程序漏洞之一。攻击者在用户输入字段中插入恶意代码,欺骗数据库执行SQL命令,从而窃取、篡改或破坏各类敏感数据。业界常用Web应用防火墙(WAF)来识别和防御SQL注入攻击,并采取数据加密、执行安全测试、及时更新补丁等方式实现对数据的安全保护。

SQL注入原理

SQL注入是一种攻击技术,攻击者利用Web应用程序中构建动态SQL查询的漏洞缺陷,在用户输入字段中插入恶意代码,欺骗数据库执行SQL命令,从而窃取、篡改或破坏各类敏感数据,甚至是在数据库主机上执行危险的系统级命令。由于绝大多数网站和Web应用都需要使用SQL数据库,这使得SQL注入攻击成为了最古老、分布最广的网络攻击类型之一。

网站登录场景

例如:当我们访问某个网站时,通常需要填写登录信息。这是一种Web表单,目的是采集特定类型的数据(如账号、密码、验证码等)对照数据库进行检查,如果匹配则授权用户进入,否则用户将被拒绝访问。

但大多数Web表单都无法阻止在表单上输入附加信息,攻击者可以利用该漏洞,在输入参数中构建特殊参数,欺骗数据库执行SQL命令,非法入侵系统。

假设登录页面是通过拼接字符串的方式构造动态SQL语句,然后到数据库中校验用户名和密码是否存在,后台SQL语句是:

select * from users where user='&username&' and pass='&password&'

若攻击者使用admin作为用户名,使用1' or 'a'='a作为密码,那么查询就变为:

select * from users where user='admin' and pass='1' or 'a'='a'

根据运算规则(先算and 再算or),最终结果为True,攻击者成功绕过登录验证环节,入侵后台数据。

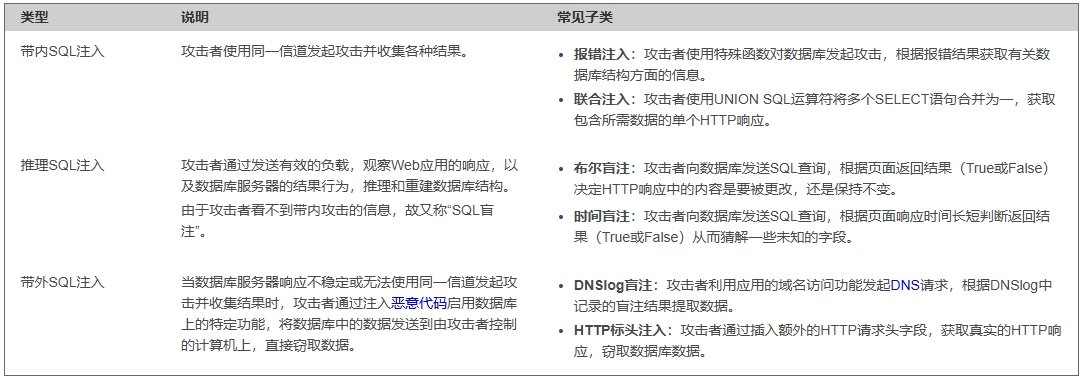

SQL注入类型

根据攻击者访问数据库的不同方式,可以将SQL注入分为三类: